作者 |安华金和

前文中,对企业内部面临的各类数据安全风险进行了梳理分析。本篇里,我们将聚焦“对症下药”,结合“产品与方案”,介绍构建企业内部数据运维安全管理工作的解决思路。

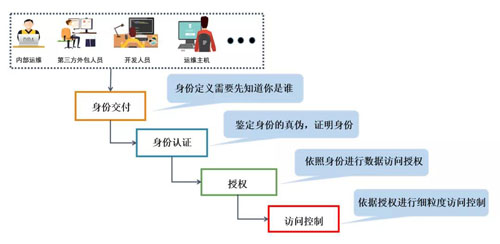

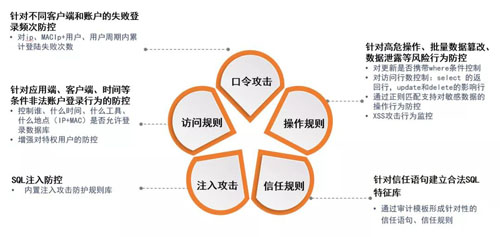

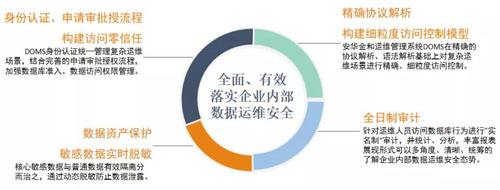

今天,企业内部数据安全普遍存在诸多安全风险,除需具备协议解析等核心技术能力之外,还应结合企业实际数据运维场景,通过“身份管理、事前规范授权流程、事中访问控制及事后追溯”等方法,有效落实企业内部数据运维安全管理工作。为此,安华金和提出“构建安全架构五元组方法论”,即:

1、身份认证

通过身份交付和身份认证,确定访问来源的用户主体是谁。

2、授权

授予某些用户主体“允许或拒绝访问数据库资产”的权限,形成用户主体、数据资产与访问权限三者之间映射关系的授权列表。

3、访问控制

通过控制手段,依据授权列表,实现访问过程中的阻断、拦截、放行,构建细粒度访问控制模型。

4、审计

形成事件追溯日志。

5、数据资产保护

将数据资产分级,针对不同级别的“数据库、普通数据、敏感数据”等数据资产施以相应的保护,真正实现分而治之。

安华金和DOMS数据运维安全架构五元组

1、身份认证

面对企业内部复杂的运维场景,DOMS提出运维身份认证的概念,首先将身份认证作为构建数据运维管理的第一步,包括身份交付、身份认证两部分,目的是梳理出企业内部涉及的运维场景全部纳入DOMS管理的范围内,并赋予对应的运维身份,为后续的授权和访问控制打好基础。

(1)身份交付统一管理复杂数据运维场景

DOMS对于运维身份的理解,不仅局限于运维人员,而是结合企业内部实际运维工作场景,将应用程序、运维主机、数据库访问工具、应用服务器、以及高权限数据库账户、普通数据库账户等纳入到运维身份管理范畴。通过身份交付梳理出复杂的运维场景,并通过身份定义赋予这些运维身份对应的属性,包括:运维人员姓名、工号、部门、终端PC机的IP地址、MAC地址、主机名称、工具名称等;以上属性,正是DOMS通过运维身份进行访问控制的重要判断依据之一。

身份类型与对应定义的属性举例

除此之外,DOMS的运维身份还可与企业内部现有的用户管理平台(如LDAP、AD域等)进行对接,将企业内部上岗、下岗、部门变动等带来的账号变动同步到DOMS,并实现简易化管理与自助服务请求。

(2)身份认证创建访问零信任

DOMS通过“身份认证”功能在每个运维身份、用户、资产和数据交换过程中创建访问零信任,目的是将数据的访问权限进行收敛,集中管理,防止高权限用户滥用。

通过硬Ukey、软证书、Web页面认证、双因素认证等工具,将上述所有定义的运维身份进行唯一标识,在数据访问过程中进行身份认证,并与DOMS的访问控制策略交互;认证通过后,根据授权列表实现数据库准入、细粒度访问控制等管理。

我们把运维访问场景比作去动物园,购买门票就是身份交付,刷票进园就好比是身份认证,只有手握门票的人才能够有资格入园观光;而入园后,能看园区内哪些景点,观看哪些动物,就要看所持门票赋予的资格了,即下面要详细介绍的授权与访问控制。

DOMS运维身份、授权、访问控制逻辑关系

2、授权

(1)依据运维身份授予数据资产访问权限

授权的目的是将运维身份、数据资产、访问权限三者建立映射关系,使得所有数据访问权限能够按照运维身份恰如其分的进行分配,实现对运维工作的最小化权限划分,包括数据库用户名、密码的统一管理以及授权下发,并会对授权流程进行规范化的申请、审批,只有审批通过后,才有权限执行具体的SQL语句、访问操作。

(2)数据库用户名密码统一管理、授权

DOMS会为企业提供数据库用户名、密码统一管理能力,目的是防止运维过程中泄露密码以及运维人员随意创建数据库用户。主要依托的是安华金和独立研发并获取专利的“密码桥”技术,DOMS根据运维身份直接授权或经过申请、审批的流程,将DOMS创建的一套“虚假的数据库用户名、密码”来替代数据库真实的数据库用户名、密码,进行数据库登陆,并在创建初期同时进行运维身份的定义,所以登陆数据库的同时还会进行身份认证,若在授权的范围内才可成功登陆数据库。此外,由于安华金和的“密码桥”技术是基于秘钥计算方式实现的,所以DOMS可与客户现有密码管理平台对接,实现一套账号无缝衔接登陆数据库,并进行认证。

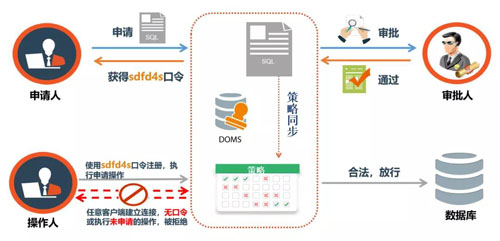

(3)通过“申请审批”规范运维授权流程

对于运维管理,最重要的一步就是预前处理,通过规范化的授权流程,提前将风险缩小到可控范围内。DOMS提供的申请、审批流程,在运维人员对重要SQL语句、SQL脚本、核心数据执行访问前,必须先通过“申请提出工单,并经过负责人审批通过后”,才可获得执行权限,否则会被拦截、阻断。这一事前干预处理,能够大大减少运维操作中经常出现的误操作(no where全表更新)、高风险操作(delete、truncate数据批量删除)、泄露数据(expdp数据批量导出)等问题,并提供与企业现有ITSM、OA等系统的标准对外接口,从而实现面向不同平台的统一申请及审批操作流程。

DOMS申请审批流程示意图

3、访问控制

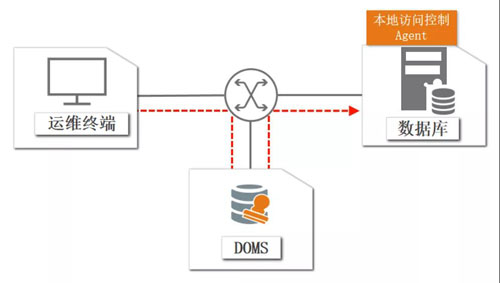

DOMS首先从网络部署层面出发,以数据库为中心进行 “代理部署”;同时,在“数据库本地建立访问控制”,通过“两手抓”的方式建立全面、无死角的运维网络链接控制。之后,依据运维身份进行数据库级的准入控制,继而进行实例、表级访问控制,最后细粒度达到字段级、数据级访问控制。通过层层把关、逐步认证,最终构建一个全面的、细粒度的访问控制模型。

(1)代理部署+本地访问控制

以数据库为中心,DOMS进行代理部署,从根本上解决运维人员直接接触数据库的问题。所有的访问源通过访问DOMS的代理IP、PORT来替代真实的数据库IP、PORT;DOMS则通过“代理劫持+转发”的技术实现访问控制。此外,为防“绕过”,DOMS还支持在数据库本地安装插件以实现本地访问控制的功能,从而达到“无后门”式全面承接运维管控工作的能力,无论是普通权限还是高权限都将被纳入到DOMS统一的访问控制管理内。

DOMS“代理部署+本地访问控制”部署示意图

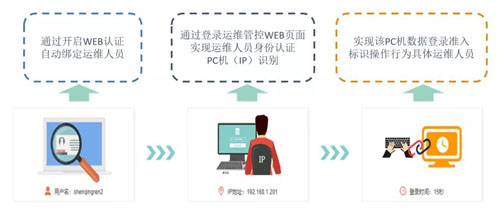

(2)数据库准入

DOMS采用双因素、WEB认证以及上文所述的密码桥等技术手段,实现了数据库级的身份认证;认证通过后,才仅允许合法的、可信任的人或设备接入数据库,即实现数据库准入;并实时检测密码猜测和密码泄露风险,全面防御密码攻击,构建数据库“第一道”防御体系。

WEB认证实现数据库登陆准入

(3)构建细粒度访问控制模型

DOMS以协议解析技术为基础,从全流量中抽取出SQL语句、表对象、字段、操作类型(DDL、DCL、DML等)、访问源、访问目标等信息,依据这些细粒度元素创建多种类型访问控制规则,DOMS的访问控制规则类型如下:

DOMS访问控制规则类型

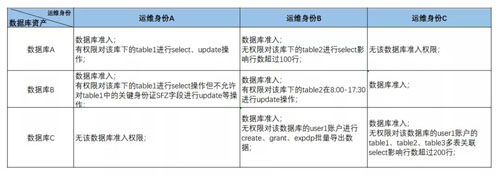

在不同的运维场景下,通过身份认证识别出针对不同运维身份所授予的数据访问权限后,DOMS会按照事先配置的访问规则准确执行阻断、拦截、放行等控制动作,达到依据运维身份授权构建细粒度访问控制模型的目的。

DOMS依据运维身份构建数据资产细粒度访问控制矩阵模型

4、审计

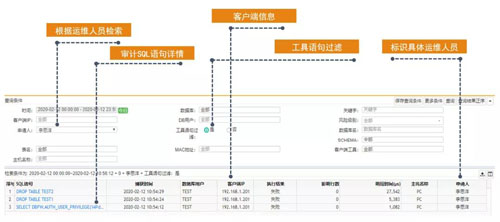

(1)“实名化”审计用于事后追溯

对于数据库的运维操作行为,企业必须进行全面的日制记录用于事后追溯。DOMS基于数据库协议,结合身份认证手段,将每一个数据运维操作都标识到具体的运维人员,即“是谁在什么时间、以哪个客户端IP、通过哪个数据库用户、访问了哪个数据库、执行了什么sql语句”等等,这样经过“实名化”的每一条sql语句和每次一数据库访问操作行为,都是风险事后追溯一组无法推翻的、完整的证据链。

DOMS“实名化”操作日志记录

(2)审计日志统计分析内部数据运维风险

DOMS基于审计日志,以运维人员、触发风险top、会话、SQL等维度进行统计分析,形成展示界面及报表,为日后企业内部数据的整体运维管理工作提供有效依据。

5、数据资产保护

(1)敏感数据与普通数据的运维分而治之

数据资产保护,首要就是将普通数据与敏感数据的安全访问管控能力进行有效隔离,针对不同数据进行不同的处理。除上述细粒度访问控制模型外,还需要针对核心敏感数据资产实现访问过程中的实时动态脱敏,以确保不同用户具备不同的敏感数据访问权限,从而达到敏感数据与普通数据在运维过程中的“分而治之”。

(2)敏感数据资产梳理

DOMS敏感数据资产梳理能力,是从企业内部庞大的数据资产中有效梳理出敏感数据的所在位置,达到“库—>表—>字段级”的细粒度,以整体展现敏感数据的分布情况,从而为构建敏感数据访问控制、动态脱敏等防控能力打下基础。

(3)敏感数据动态脱敏

DOMS为防止企业核心敏感数据资产的泄露,可提供敏感数据在访问过程中的实时动态脱敏能力,脱敏的同时也支持敏感数据细粒度访问控制,还可通过申请审批流程获取访问授权。除此之外,结合身份认证手段,达到针对不同的访问运维身份实现不同的脱敏效果,保障敏感数据资产安全。

DOMS依据不同运维身份脱敏不同效果示意图

面对企业内部数据安全存在的风险,安华金和DOMS以访问控制为手段,以运维身份为抓手,以流程为规范,制定适当的访问决策,并允许风险/合规管理人员权限分离,快速识别违规行为,帮助确定风险区域和访问优化,提供针对风险用户及其行为清晰直观的视觉洞察与审计能力。

此外,安华金和可提供DOMS与堡垒机联动的整体解决方案,通过将访问来源定位到堡垒机访问的真实自然人,达到针对真实自然人的访问控制和审计,实现从网络层到数据层,全面、有效落实企业内部数据运维安全。

拓展阅读:「安华金和」如何有效落实企业内部数据运维安全(一)

点赞(0)

说点什么

全部评论